Các Security domains mà các nhà phân tích an ninh mạng cần biết

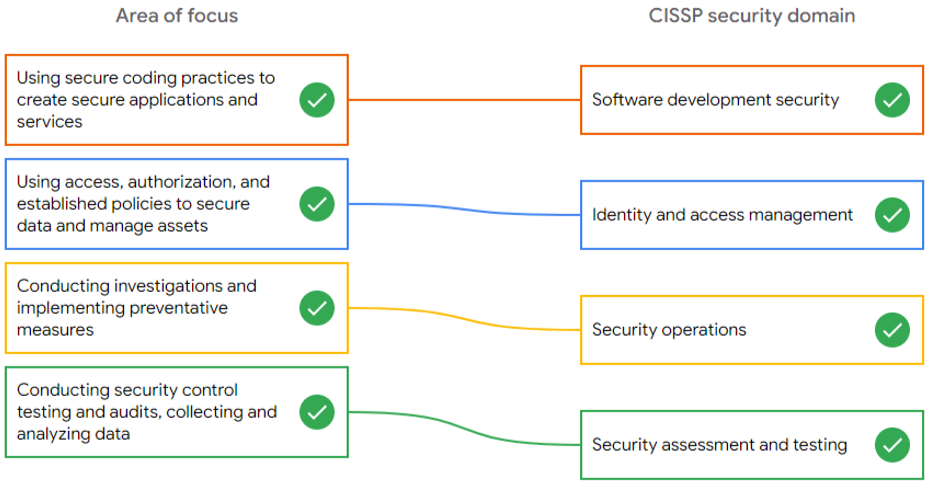

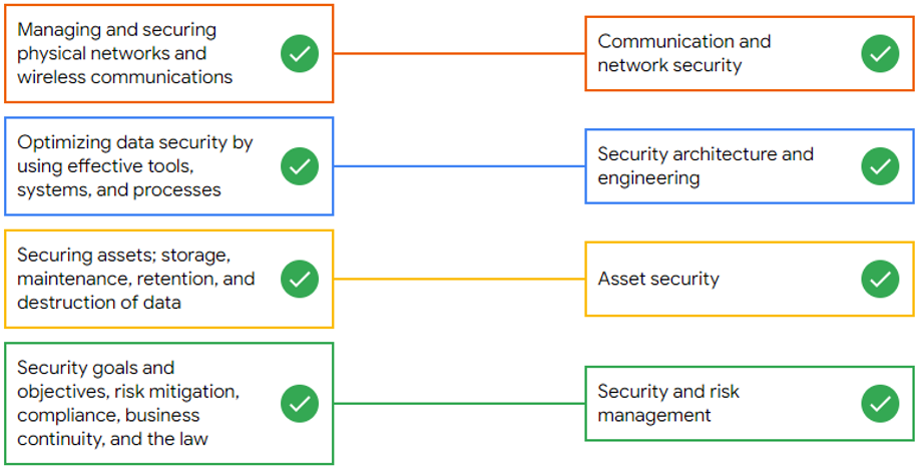

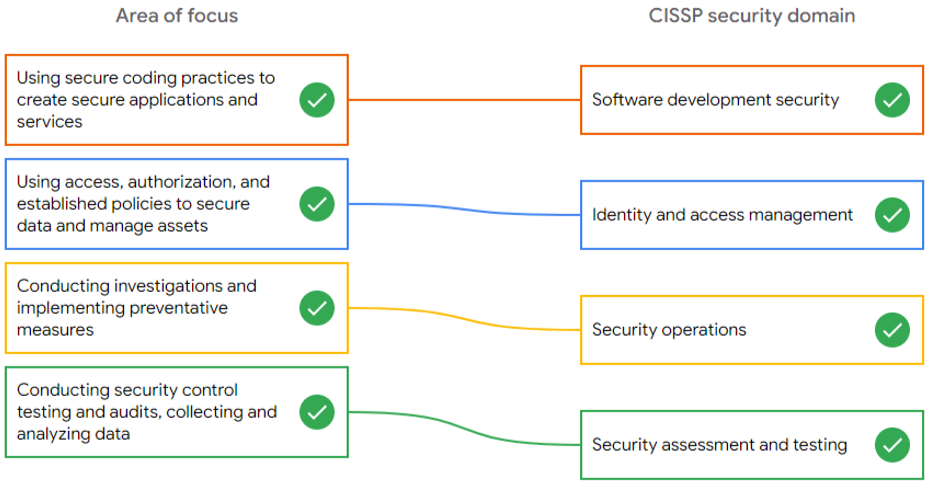

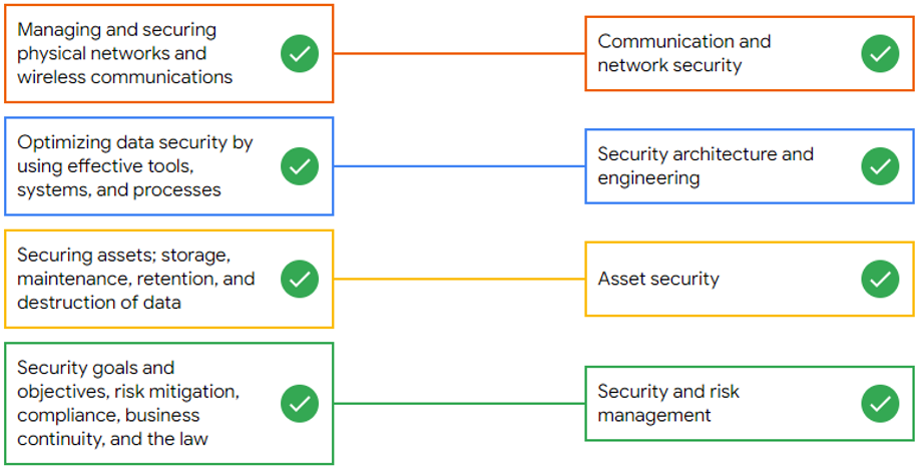

Là một nhà phân tích, bạn có thể khám phá nhiều lĩnh vực an ninh mạng khác nhau mà bạn quan tâm. Một cách để khám phá những lĩnh vực đó là hiểu các lĩnh vực bảo mật khác nhau và cách chúng được sử dụng để tổ chức công việc của các chuyên gia bảo mật. Trong bài đọc này, bạn sẽ tìm hiểu thêm về tám lĩnh vực bảo mật của CISSP và cách chúng liên quan đến công việc bạn sẽ làm với tư cách là nhà phân tích bảo mật.

Miền đầu tiên: Security and risk management (Bảo mật và quản lý rủi ro)

Tất cả các tổ chức phải phát triển tư thế an ninh của họ. Tư thế bảo mật là khả năng của một tổ chức trong việc quản lý việc bảo vệ các tài sản và dữ liệu quan trọng cũng như phản ứng với sự thay đổi. Các yếu tố của miền quản lý rủi ro và bảo mật có tác động đến tình trạng bảo mật của tổ chức bao gồm:

• Mục tiêu và mục tiêu bảo mật (Security goals and objectives)

• Quy trình giảm thiểu rủi ro (Risk mitigation processes)

• Sự tuân thủ (Compliance)

• Kế hoạch kinh doanh liên tục (Business continuity plans)

• Quy định pháp luật (Legal regulations)

• Đạo đức nghề nghiệp và tổ chức (Professional and organizational ethics)

Bảo mật thông tin, hay InfoSec, cũng liên quan đến lĩnh vực này và đề cập đến một tập hợp các quy trình được thiết lập để bảo mật thông tin. Một tổ chức có thể sử dụng cẩm nang và triển khai đào tạo như một phần của chương trình quản lý rủi ro và bảo mật, dựa trên nhu cầu và rủi ro nhận thức được của họ. Có nhiều quy trình thiết kế InfoSec, chẳng hạn như:

• Ứng phó sự cố (Incident response)

• quản lý lỗ hổng (Vulnerability management)

• bảo mật ứng dụng (Application security)

• bảo mật đám mây (Cloud security)

• An ninh hạ tầng (Infrastructure security)

Ví dụ: nhóm bảo mật có thể cần thay đổi cách xử lý thông tin nhận dạng cá nhân (PII) để tuân thủ Quy định bảo vệ dữ liệu chung (GDPR) của Liên minh châu Âu.

• Mục tiêu và mục tiêu bảo mật (Security goals and objectives)

• Quy trình giảm thiểu rủi ro (Risk mitigation processes)

• Sự tuân thủ (Compliance)

• Kế hoạch kinh doanh liên tục (Business continuity plans)

• Quy định pháp luật (Legal regulations)

• Đạo đức nghề nghiệp và tổ chức (Professional and organizational ethics)

Bảo mật thông tin, hay InfoSec, cũng liên quan đến lĩnh vực này và đề cập đến một tập hợp các quy trình được thiết lập để bảo mật thông tin. Một tổ chức có thể sử dụng cẩm nang và triển khai đào tạo như một phần của chương trình quản lý rủi ro và bảo mật, dựa trên nhu cầu và rủi ro nhận thức được của họ. Có nhiều quy trình thiết kế InfoSec, chẳng hạn như:

• Ứng phó sự cố (Incident response)

• quản lý lỗ hổng (Vulnerability management)

• bảo mật ứng dụng (Application security)

• bảo mật đám mây (Cloud security)

• An ninh hạ tầng (Infrastructure security)

Ví dụ: nhóm bảo mật có thể cần thay đổi cách xử lý thông tin nhận dạng cá nhân (PII) để tuân thủ Quy định bảo vệ dữ liệu chung (GDPR) của Liên minh châu Âu.

Miền thứ 2: Asset security (Đảm bảo tài sản)

Bảo mật tài sản liên quan đến việc quản lý các quy trình an ninh mạng của tài sản tổ chức, bao gồm lưu trữ, bảo trì, lưu giữ và hủy dữ liệu vật lý và ảo. Bởi vì việc mất mát hoặc trộm cắp tài sản có thể khiến tổ chức bị phơi bày và tăng mức độ rủi ro, nên việc theo dõi tài sản và dữ liệu họ nắm giữ là điều cần thiết. Việc tiến hành phân tích tác động bảo mật, thiết lập kế hoạch khôi phục và quản lý việc tiếp xúc với dữ liệu sẽ phụ thuộc vào mức độ rủi ro liên quan đến từng tài sản. Các nhà phân tích bảo mật có thể cần lưu trữ, duy trì và giữ lại dữ liệu bằng cách tạo bản sao lưu để đảm bảo họ có thể khôi phục môi trường nếu sự cố bảo mật khiến dữ liệu của tổ chức gặp rủi ro.

Miền thứ 3: Kiến trúc và kỹ thuật bảo mật (Security architecture and engineering)

Miền này tập trung vào việc quản lý bảo mật dữ liệu. Việc đảm bảo có sẵn các công cụ, hệ thống và quy trình hiệu quả sẽ giúp bảo vệ tài sản và dữ liệu của tổ chức. Các kiến trúc sư và kỹ sư bảo mật tạo ra các quy trình này.

Một khía cạnh quan trọng của lĩnh vực này là khái niệm về trách nhiệm chung. Chia sẻ trách nhiệm có nghĩa là tất cả các cá nhân tham gia đóng vai trò tích cực trong việc giảm rủi ro trong quá trình thiết kế hệ thống bảo mật. Các nguyên tắc thiết kế bổ sung liên quan đến lĩnh vực này, sẽ được thảo luận sau trong chương trình, bao gồm:

• Mô hình mối đe dọa (Threat modeling)

• Đặc quyền nhất (Least privilege)

• Phòng ngự có chiều sâu (Defense in depth)

• thất bại một cách an toàn (Fail securely)

• Tách nhiệm vụ (Separation of duties)

• Giữ nó đơn giản (Keep it simple)

• Không tin tưởng (Zero trust)

• Tin tưởng nhưng xác minh (Trust but verify)

Một ví dụ về quản lý dữ liệu là việc sử dụng công cụ quản lý sự kiện và thông tin bảo mật (SIEM) để theo dõi các cờ liên quan đến đăng nhập bất thường hoặc hoạt động của người dùng có thể cho thấy tác nhân đe dọa đang cố truy cập dữ liệu riêng tư.

Một khía cạnh quan trọng của lĩnh vực này là khái niệm về trách nhiệm chung. Chia sẻ trách nhiệm có nghĩa là tất cả các cá nhân tham gia đóng vai trò tích cực trong việc giảm rủi ro trong quá trình thiết kế hệ thống bảo mật. Các nguyên tắc thiết kế bổ sung liên quan đến lĩnh vực này, sẽ được thảo luận sau trong chương trình, bao gồm:

• Mô hình mối đe dọa (Threat modeling)

• Đặc quyền nhất (Least privilege)

• Phòng ngự có chiều sâu (Defense in depth)

• thất bại một cách an toàn (Fail securely)

• Tách nhiệm vụ (Separation of duties)

• Giữ nó đơn giản (Keep it simple)

• Không tin tưởng (Zero trust)

• Tin tưởng nhưng xác minh (Trust but verify)

Một ví dụ về quản lý dữ liệu là việc sử dụng công cụ quản lý sự kiện và thông tin bảo mật (SIEM) để theo dõi các cờ liên quan đến đăng nhập bất thường hoặc hoạt động của người dùng có thể cho thấy tác nhân đe dọa đang cố truy cập dữ liệu riêng tư.

Miền bốn : Truyền thông và an ninh mạng (Communication and network security)

Miền này tập trung vào việc quản lý và bảo mật các mạng vật lý và truyền thông không dây. Điều này bao gồm liên lạc tại chỗ, từ xa và đám mây.

Các tổ chức có môi trường làm việc từ xa, kết hợp và tại chỗ phải đảm bảo dữ liệu được bảo mật, nhưng việc quản lý các kết nối bên ngoài để đảm bảo rằng nhân viên từ xa truy cập an toàn vào mạng của tổ chức là một thách thức. Thiết kế các biện pháp kiểm soát an ninh mạng—chẳng hạn như truy cập mạng bị hạn chế—có thể giúp bảo vệ người dùng và đảm bảo mạng của tổ chức luôn an toàn khi nhân viên đi du lịch hoặc làm việc bên ngoài văn phòng chính.

Các tổ chức có môi trường làm việc từ xa, kết hợp và tại chỗ phải đảm bảo dữ liệu được bảo mật, nhưng việc quản lý các kết nối bên ngoài để đảm bảo rằng nhân viên từ xa truy cập an toàn vào mạng của tổ chức là một thách thức. Thiết kế các biện pháp kiểm soát an ninh mạng—chẳng hạn như truy cập mạng bị hạn chế—có thể giúp bảo vệ người dùng và đảm bảo mạng của tổ chức luôn an toàn khi nhân viên đi du lịch hoặc làm việc bên ngoài văn phòng chính.

Miền năm : Quản lý danh tính và quyền truy cập (Identity and access management)

Miền quản lý danh tính và truy cập (IAM) tập trung vào việc giữ an toàn cho dữ liệu. Nó thực hiện điều này bằng cách đảm bảo danh tính người dùng được tin cậy và xác thực và quyền truy cập vào tài sản vật lý và logic được cho phép. Điều này giúp ngăn chặn người dùng trái phép, đồng thời cho phép người dùng được ủy quyền thực hiện nhiệm vụ của họ.

Về cơ bản, IAM sử dụng cái được gọi là nguyên tắc đặc quyền tối thiểu, là khái niệm chỉ cấp quyền truy cập và ủy quyền tối thiểu cần thiết để hoàn thành một nhiệm vụ. Ví dụ: nhà phân tích an ninh mạng có thể được yêu cầu đảm bảo rằng các đại diện dịch vụ khách hàng chỉ có thể xem dữ liệu riêng tư của khách hàng, chẳng hạn như số điện thoại của họ, trong khi làm việc để giải quyết vấn đề của khách hàng; sau đó xóa quyền truy cập khi vấn đề của khách hàng được giải quyết.

Về cơ bản, IAM sử dụng cái được gọi là nguyên tắc đặc quyền tối thiểu, là khái niệm chỉ cấp quyền truy cập và ủy quyền tối thiểu cần thiết để hoàn thành một nhiệm vụ. Ví dụ: nhà phân tích an ninh mạng có thể được yêu cầu đảm bảo rằng các đại diện dịch vụ khách hàng chỉ có thể xem dữ liệu riêng tư của khách hàng, chẳng hạn như số điện thoại của họ, trong khi làm việc để giải quyết vấn đề của khách hàng; sau đó xóa quyền truy cập khi vấn đề của khách hàng được giải quyết.

Miền sáu: Đánh giá và thử nhiệm bảo mật (Security assessment and testing)

Miền kiểm tra và đánh giá bảo mật tập trung vào việc xác định và giảm thiểu rủi ro, mối đe dọa và lỗ hổng bảo mật. Đánh giá bảo mật giúp các tổ chức xác định xem hệ thống nội bộ của họ có an toàn hay gặp rủi ro hay không. Các tổ chức có thể sử dụng người kiểm tra thâm nhập, thường được gọi là "người kiểm tra bút", để tìm các lỗ hổng có thể bị kẻ xấu khai thác.

Miền này gợi ý rằng các tổ chức nên tiến hành thử nghiệm kiểm soát bảo mật, cũng như thu thập và phân tích dữ liệu. Ngoài ra, nó nhấn mạnh tầm quan trọng của việc tiến hành kiểm toán bảo mật để theo dõi và giảm khả năng vi phạm dữ liệu. Để đóng góp cho các loại nhiệm vụ này, các chuyên gia an ninh mạng có thể được giao nhiệm vụ kiểm tra các quyền của người dùng để xác thực rằng người dùng có cấp quyền truy cập chính xác vào các hệ thống nội bộ.

Miền này gợi ý rằng các tổ chức nên tiến hành thử nghiệm kiểm soát bảo mật, cũng như thu thập và phân tích dữ liệu. Ngoài ra, nó nhấn mạnh tầm quan trọng của việc tiến hành kiểm toán bảo mật để theo dõi và giảm khả năng vi phạm dữ liệu. Để đóng góp cho các loại nhiệm vụ này, các chuyên gia an ninh mạng có thể được giao nhiệm vụ kiểm tra các quyền của người dùng để xác thực rằng người dùng có cấp quyền truy cập chính xác vào các hệ thống nội bộ.

Miền bảy: Hoạt động bảo mật (Security operations)

Lĩnh vực hoạt động bảo mật tập trung vào việc điều tra khả năng vi phạm dữ liệu và triển khai các biện pháp phòng ngừa sau khi xảy ra sự cố bảo mật. Điều này bao gồm việc sử dụng các chiến lược, quy trình và công cụ như:

• Đào tạo và nhận thức (Training and awareness)

• Báo cáo và tài liệu (Reporting and documentation)

• Phát hiện và ngăn chặn xâm nhập (Intrusion detection and prevention)

• công cụ SIEM (SIEM tools)

• quản lý nhật ký (Log management)

• Quản lý sự cố (Incident management)

• Sách chơi (Playbooks)

• Điều tra sau vi phạm (Post-breach forensics)

• Suy nghĩ về bài học kinh nghiệm (Reflecting on lessons learned)

Các chuyên gia an ninh mạng tham gia vào miền này làm việc theo nhóm để quản lý, ngăn chặn và điều tra các mối đe dọa, rủi ro và lỗ hổng. Những cá nhân này được đào tạo để xử lý các cuộc tấn công đang hoạt động, chẳng hạn như một lượng lớn dữ liệu được truy cập từ mạng nội bộ của tổ chức, ngoài giờ làm việc bình thường. Sau khi xác định được mối đe dọa, nhóm sẽ nỗ lực làm việc để giữ an toàn cho dữ liệu và thông tin cá nhân khỏi các tác nhân đe dọa.

• Đào tạo và nhận thức (Training and awareness)

• Báo cáo và tài liệu (Reporting and documentation)

• Phát hiện và ngăn chặn xâm nhập (Intrusion detection and prevention)

• công cụ SIEM (SIEM tools)

• quản lý nhật ký (Log management)

• Quản lý sự cố (Incident management)

• Sách chơi (Playbooks)

• Điều tra sau vi phạm (Post-breach forensics)

• Suy nghĩ về bài học kinh nghiệm (Reflecting on lessons learned)

Các chuyên gia an ninh mạng tham gia vào miền này làm việc theo nhóm để quản lý, ngăn chặn và điều tra các mối đe dọa, rủi ro và lỗ hổng. Những cá nhân này được đào tạo để xử lý các cuộc tấn công đang hoạt động, chẳng hạn như một lượng lớn dữ liệu được truy cập từ mạng nội bộ của tổ chức, ngoài giờ làm việc bình thường. Sau khi xác định được mối đe dọa, nhóm sẽ nỗ lực làm việc để giữ an toàn cho dữ liệu và thông tin cá nhân khỏi các tác nhân đe dọa.

Miền cuối cùng: Bảo mật và phát triển phần mềm (Software development security)

Miền bảo mật phát triển phần mềm tập trung vào việc sử dụng các hướng dẫn và thực hành lập trình an toàn để tạo các ứng dụng an toàn. Việc có các ứng dụng an toàn giúp cung cấp các dịch vụ an toàn và đáng tin cậy, giúp bảo vệ các tổ chức và người dùng của họ.

Bảo mật phải được tích hợp vào từng yếu tố của vòng đời phát triển phần mềm, từ thiết kế và phát triển đến thử nghiệm và phát hành. Để đạt được bảo mật, quy trình phát triển phần mềm phải lưu ý đến bảo mật ở mỗi bước. An ninh không thể là một suy nghĩ sau.

Thực hiện kiểm tra bảo mật ứng dụng có thể giúp đảm bảo các lỗ hổng được xác định và giảm thiểu tương ứng. Cần có một hệ thống để kiểm tra các quy ước lập trình, khả năng thực thi phần mềm và các biện pháp bảo mật được nhúng trong phần mềm. Có các chuyên gia kiểm tra bút và đảm bảo chất lượng đảm bảo phần mềm đáp ứng các tiêu chuẩn về hiệu suất và bảo mật cũng là một phần thiết yếu của quy trình phát triển phần mềm. Ví dụ: một nhà phân tích cấp mới làm việc cho một công ty dược phẩm có thể được yêu cầu đảm bảo mã hóa được định cấu hình đúng cho một thiết bị y tế mới sẽ lưu trữ dữ liệu bệnh nhân riêng tư.

Thực hiện kiểm tra bảo mật ứng dụng có thể giúp đảm bảo các lỗ hổng được xác định và giảm thiểu tương ứng. Cần có một hệ thống để kiểm tra các quy ước lập trình, khả năng thực thi phần mềm và các biện pháp bảo mật được nhúng trong phần mềm. Có các chuyên gia kiểm tra bút và đảm bảo chất lượng đảm bảo phần mềm đáp ứng các tiêu chuẩn về hiệu suất và bảo mật cũng là một phần thiết yếu của quy trình phát triển phần mềm. Ví dụ: một nhà phân tích cấp mới làm việc cho một công ty dược phẩm có thể được yêu cầu đảm bảo mã hóa được định cấu hình đúng cho một thiết bị y tế mới sẽ lưu trữ dữ liệu bệnh nhân riêng tư.

Bảo mật phải được tích hợp vào từng yếu tố của vòng đời phát triển phần mềm, từ thiết kế và phát triển đến thử nghiệm và phát hành. Để đạt được bảo mật, quy trình phát triển phần mềm phải lưu ý đến bảo mật ở mỗi bước. An ninh không thể là một suy nghĩ sau.

Thực hiện kiểm tra bảo mật ứng dụng có thể giúp đảm bảo các lỗ hổng được xác định và giảm thiểu tương ứng. Cần có một hệ thống để kiểm tra các quy ước lập trình, khả năng thực thi phần mềm và các biện pháp bảo mật được nhúng trong phần mềm. Có các chuyên gia kiểm tra bút và đảm bảo chất lượng đảm bảo phần mềm đáp ứng các tiêu chuẩn về hiệu suất và bảo mật cũng là một phần thiết yếu của quy trình phát triển phần mềm. Ví dụ: một nhà phân tích cấp mới làm việc cho một công ty dược phẩm có thể được yêu cầu đảm bảo mã hóa được định cấu hình đúng cho một thiết bị y tế mới sẽ lưu trữ dữ liệu bệnh nhân riêng tư.

Thực hiện kiểm tra bảo mật ứng dụng có thể giúp đảm bảo các lỗ hổng được xác định và giảm thiểu tương ứng. Cần có một hệ thống để kiểm tra các quy ước lập trình, khả năng thực thi phần mềm và các biện pháp bảo mật được nhúng trong phần mềm. Có các chuyên gia kiểm tra bút và đảm bảo chất lượng đảm bảo phần mềm đáp ứng các tiêu chuẩn về hiệu suất và bảo mật cũng là một phần thiết yếu của quy trình phát triển phần mềm. Ví dụ: một nhà phân tích cấp mới làm việc cho một công ty dược phẩm có thể được yêu cầu đảm bảo mã hóa được định cấu hình đúng cho một thiết bị y tế mới sẽ lưu trữ dữ liệu bệnh nhân riêng tư.

Danh mục

Thống kê truy cập

- Đang truy cập4

- Hôm nay278

- Tháng hiện tại2,528

- Tổng lượt truy cập202,593